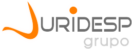

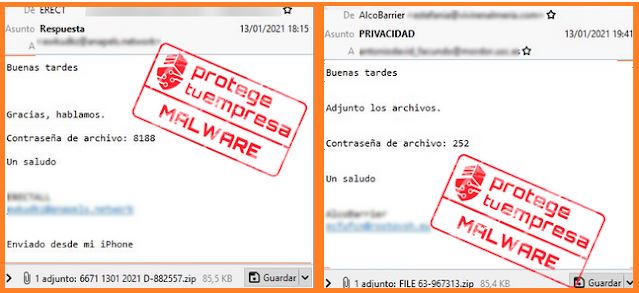

Se han detectado dos campañas de distribución de malware por medio de correo electrónico, tienen como asunto «PRIVACIDAD» y «Respuesta», y se caracterizan por contener mensajes cortos y un archivo adjunto en formato .zip.

Las campañas identificadas tienen como asunto «PRIVACIDAD» y «Respuesta», y se caracterizan por contener mensajes cortos y un archivo adjunto en formato .zip. Dentro del cuerpo del mensaje que insta al usuario a descargar y ejecutar el archivo adjunto, siempre figura una contraseña, la cual es necesaria para extraer el archivo que contiene el fichero .zip. El archivo comprimido es un documento con extensión .doc, el cual contiene macros que terminarán infectando el equipo con malware. No se descarta que existan otras campañas similares que usen otro tipo de asuntos y mensajes.

Las campañas identificadas son las siguientes:

Los mensajes son escuetos y siempre van acompañados de una contraseña para descomprimir el archivo, y un adjunto en formato .zip con nombre aleatorios.

Una vez que se descomprime el .zip se obtendrá un archivo Office con extensión .doc y cuyo nombre será el mismo que el del .zip. Si se ejecuta dicho archivo se mostrará un mensaje, donde se insta al usuario a permitir el contenido desconocido y habilitar las macros. Bajo ningún concepto se debe habilitar el modo edición y las macros, ya que en caso afirmativo se infectará el equipo con malware.

Ante cualquier correo que contenga las siguientes características es recomendable borrarlo directamente:

- Remitente desconocido.

- Mensaje escueto.

- Dentro del cuerpo del mensaje figura una contraseña simple, generalmente compuesta exclusivamente por números.

- Contiene adjunto un archivo .zip.

Para evitar infecciones relacionadas con archivos de Office es recomendable tener especial cuidado con los archivos descargados y nunca habilitar el modo de edición a no ser que se esté seguro de que es un archivo legítimo. Tampoco se deben nunca habilitar las macros de un documento Office que no se conozca su origen.

Las macros deben estar desactivadas por defecto, y únicamente deben activarse con conocimiento del usuario. Para ello, sigue las siguientes opciones:

- Archivo > Opciones > Centro de confianza > Configuración del Centro de confianza… > Deshabilitar las macros con notificación.

Si has descargado y ejecutado el archivo, es recomendable que desconectes de la red interna de la empresa el dispositivo infectado y realices un escaneo de todo el equipo con el antivirus siguiendo las instrucciones marcadas por el mismo para eliminar el malware. Además, es recomendable que sigas las siguientes recomendaciones en caso de haber ejecutado el archivo Office:

- Mantener cualquier equipo identificado como afectado en una red aislada o desconectados de la red para prevenir compromisos adicionales hasta asegurar que se ha eliminado la amenaza de los sistemas.

- Analizar todos los dispositivos de la organización, ya que puede que el malware haya conseguido infectar a más dispositivos.

- Cambiar las contraseñas tanto de los equipos como de los servicios a los que se podía acceder desde el dispositivo infectado.

- Revisar los programas instalados, prestando especial atención a aquellos de reciente instalación.

- Revisar los usuarios existentes en busca de los que se hayan creado recientemente, con especial cuidado a los que pertenecen al grupo administrador.

- Actualizar todo el software y sistema operativo a la última versión disponible.

- Nunca utilizar usuarios con permisos de administrador para realizar tareas que no tengan que ver con la administración de los dispositivos.

- Utilizar una firma electrónica en el correo para que tus contactos puedan identificarte inequívocamente.

Para evitar ser víctima de este tipo de engaños, te recomendamos seguir estos consejos:

- No abras correos de usuarios desconocidos o que no hayas solicitado: elimínalos directamente.

- No contestes en ningún caso a estos correos.

- Revisa los enlaces antes de hacer clic, aunque sean de contactos conocidos.

- Desconfía de los enlaces acortados.

- Desconfía de los ficheros adjuntos, aunque sean de contactos conocidos.

- Ten siempre actualizado el sistema operativo y el antivirus. En el caso del antivirus, comprueba que está activo.

- Asegúrate de que las cuentas de usuario de tus empleados utilizan contraseñas robustas y no tienen permisos de administrador.

Además, es importante que realices periódicamente copias de seguridad. Guárdalas en una ubicación diferente y verifica que se realizan correctamente y que sabes recuperarlas. De esta forma, en el caso de vernos afectados por algún incidente de seguridad, podremos recuperar la actividad de nuestra empresa de forma ágil.